목차

올림픽 게임 작전: 나탄즈 핵시설을 겨냥한 사이버 작전

“이전의 사이버 공격들은 효과가 다른 컴퓨터에만 국한되었다. 이것은 사이버 공격이 물리적 파괴를 일으키는 데 사용된 중대한 성격의 최초 공격이다.”

– 전CIA국장, 마이클 V. 헤이든 –

작전 배경

2000년대 중반, 미국과 이스라엘은 이란의 핵 프로그램이 군사적 위협으로 발전할 가능성이 높다고 판단했다. 특히 나탄즈 핵시설에서 진행되던 우라늄 농축 활동은 핵무기 개발과 직접적으로 연결될 수 있는 단계로 평가되었다.

핵무기 확산을 방지하는 것은 미국과 서방 국가의 안보의 핵심 요소다. 하지만 냉전 이후 특히 핵무기를 보유하고 있는 국가가 증가하면서 억지의 효과는 점점 약화되고 있다. 미국은 이란이 핵무기를 개발하게 된다면 중동 지역의 안정성 문제와 우호국인 이스라엘의 안보에 위협이 되고 이를 넘어서 국제적인 파장에 영향을 미칠 것으로 인식했다. 이런 이유 때문인지 조지 W. 부시 전 미국 대통령은 2002년 1월 29일 국정연설에서 이란을 악의 축(Axis of Evil)으로 규정했고 이후 안보리 제재와 외교적 압박이 이어졌지만, 이란은 핵 프로그램을 지속해오고 있다.

이란이 핵 프로그램을 포기하지 않자 미국은 군사 공격까지 생각했지만 중동의 다른 지역까지 겨우 감당하고 있는 형편이었고 비용과 리스크가 너무 컸기 때문에 이에 따라 미국과 이스라엘은 군사적 충돌 없이 이란의 핵 개발 속도를 지연시키기 위한 “올림픽 게임 작전(Operation Olympic Games)”이라는 비밀 사이버 작전을 추진했다. 이 작전은 물리적 타격이 아닌 사이버 공격을 통해 이란 핵 프로그램의 운영을 교란하고 개발 속도를 지연시키는 것을 목표로 했으며, 그 과정에서 일부 핵심 설비에 물리적 손상이 발생한 일종의 최초의 사이버 사보타주였다.

공격 대상 및 환경

공격 대상은 이란 나탄즈 핵시설에 설치된 우라늄 농축용 원심분리기였다. 나탄즈는 이란 핵 프로그램의 중심 시설로, 대규모 우라늄 농축이 실제로 이루어지는 핵심 거점이다. 이곳에는 상업용 농축을 담당하는 연료 농축 공장(FEP)과 연구·개발을 위한 시범 공장(PFEP)이 함께 운영되고 있었고, 수천 기 이상의 원심분리기가 가동되고 있었다.

나탄즈가 중요한 이유는 단순한 연구 시설이 아니라, 실제로 핵무기 개발로 이어질 수 있는 우라늄 농축 능력을 확보하는 단계였기 때문이다. 특히 우라늄 농축은 핵무기 개발 과정에서 핵심적인 기술 단계이며, 원심분리기의 성능과 운용 규모는 핵 개발 속도를 직접적으로 좌우하는 것도 한몫했다.

시설 구조도 중요한 특징이었다. 나탄즈의 주요 농축 설비는 지하 깊숙이 배치되어 있었고, 대형 지하 시설에는 수만 기 규모의 원심분리기를 수용할 수 있도록 설계되어 있었다. 이런 구조는 공습과 같은 물리적 공격을 피하기 위한 것이었지만, 한편으로는 내부 제어 시스템에 접근할 경우 핵심 설비를 직접 건드릴 수 있는 환경이기도 했다.

이 시설은 산업 제어 시스템(ICS)을 기반으로 운영됐고, 지멘스(Siemens)의 PLC가 원심분리기의 회전 속도와 작동 상태를 제어하는 핵심 장치로 사용됐다. 물리적 장비와 제어 소프트웨어가 밀접하게 연결되어 있었기 때문에, 시스템 내부에 침투하면 장비의 동작 자체를 바꾸는 것도 가능했다.

또한 나탄즈는 외부 네트워크와 분리된 에어갭 환경으로 운영돼 일반적인 원격 해킹은 쉽지 않았다. 다만 이런 구조는 한 번 내부로 침투가 이뤄지면 이상 징후를 알아차리기 어렵다는 한계도 있었다. 즉, 외부 공격에는 강했지만 내부 침투에는 상대적으로 취약한 환경이었다.

키스 알렉산더 NSA 국장은 2008년 무기화한 코드를 이용해서 원심분리기의 오작동 사태를 발생시키는 사이버 공격을 제안했다. 나탄즈의 핵 기술자들은 프로그래밍 가능한 논리 제어기(PLC, Programmable Logic Controller)를 이용해 원심분리기를 조작하고 모니터링했다. 하지만 PLC가 조작된다면 원심분리기의 회전자 속도를 제어할 수 있기 때문에 회전자 속도를 비정상적으로 높이거나 갑작스럽게 중지시켜버린다면 원심분리기가 파괴를 유도할 수 있다. 하지만 이렇게 단시간에 원심분리기가 파괴된다면 이란 측에서는 의심을 가지고 사태의 원인을 분석하다 보면 금방 들켜버려 실패할 수 있었다. 그래서 최선의 방법으로 이란의 기술자들이 사이버 공격을 눈치채지 못하도록 인내심을 갖고 서서히 진행해서 기술적 오작동으로 생각하도록 유도하는 거였다.

공격 구조와 수행 방식

2008년 4월 8일 이란의 핵의 날에 마흐무드 아마디네자드 이란 대통령이 언론을 나탄즈 핵시설에 초청했다. 이 과정에서 그는 IR-1 원심분리기를 포함해 그 당시 최신 모델이던 IR-2 원심분리기를 기존 모델보다 5배 이상 더 효율적으로 우라늄을 농축시킬 수 있다고 자랑했다. 하지만 이 날을 계기로 소수의 관계자만 알고있던 장비가 전 세계에 내부 설비와 운용 환경이 매우 구체적으로 노출됐다. 이렇게 공개된 사진과 영상은 곧바로 NSA 분석가들의 분석 대상이 됐다.

미국과 이스라엘은 분석한 결과를 토대로 어떻게 사이버 무기를 개발할지 필요한 모든 품목들을 정리했다. 이중에는 나탄즈 핵 시설 시스템에 설치된 보안 솔루션이나 관계자의 목록 등이 있다.

나탄즈에 있는 컴퓨터들은 전부 에어갭 환경에 있기 때문에 외부에서 직접적인 침투가 어려웠다. 올림픽 게임 작전 전에도 미국의 스파이들은 튀르기예에서 나탄즈의 전력 공급망을 장악해 장치에 플러그를 꽂을 때 전압을 급격히 높여 원심분리기의 모터를 제어하는 주파수를 흘려보내 파괴하려는 시도를 했다. 하지만 전기 서지는 외부의 공격임을 명백히 드러내기 때문에 이후 이란은 전력 공급선을 바꿨고 시설 내 어떤 장비라도 외부와 연결되지 않도록 조치했다.

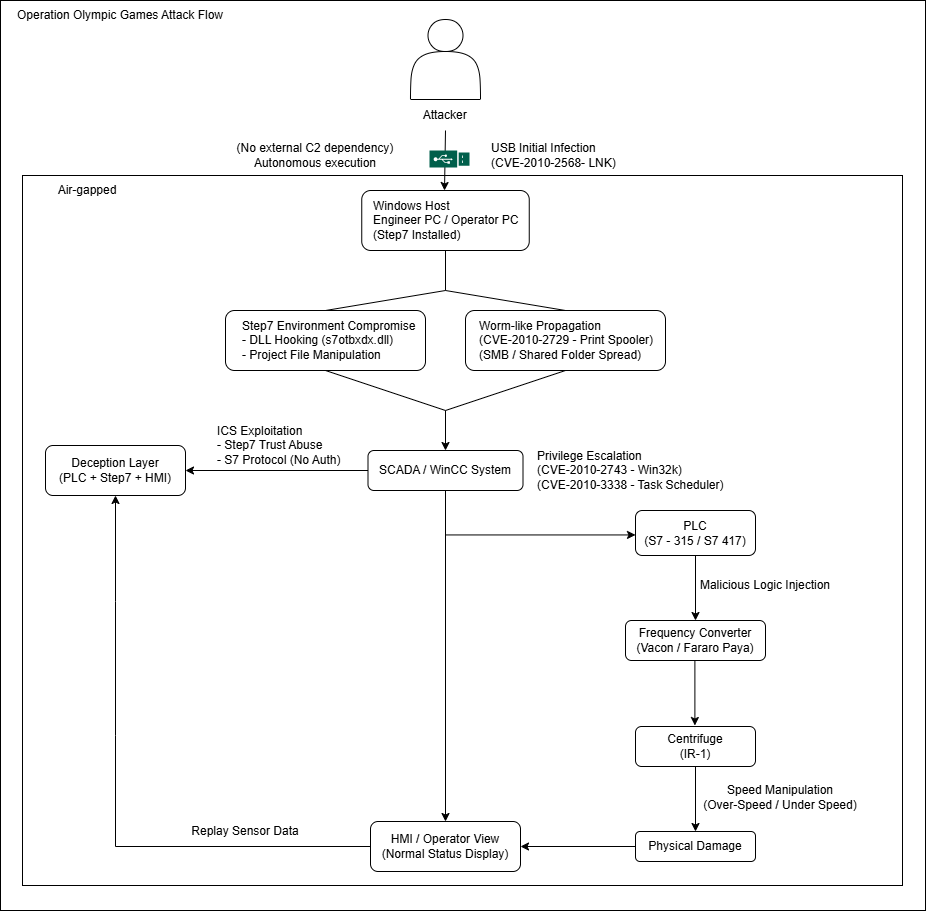

공격은 4개의 윈도우즈 취약점과 지멘스의 ICS 구조 취약점 3개가 결합된 악성코드인 스턱스넷을 활용했고 초기 침투를 한 사람은 밝혀지지 않았지만 누군가 웜에 감염된 USB를 에어갭 환경에 있는 컴퓨터에 꽂은 것으로 알려져 있으며, 악성코드가 활성화된 이후 취약점을 통해 네트워크 공유 프린터 기능을 통해 확산되었다.

스턱스넷은 산업 제어 시스템을 직접적으로 겨냥한 최초의 악성코드로 평가되고 있다.

| 구분 | 취약점/요소 | 유형 | 역할 | 설명 |

|---|---|---|---|---|

| 1 | CVE-2010-2568(LNK) | Windows-Zero-Day | 초기 침투 | USB 삽입만으로 코드 실행 (에어갭 우회) |

| 2 | CVE-2010-2729(Print Spooler) | Windows-Zero-Day | 내부 확산 | 네트워크 프린터 공유 통해 다른 시스템 감염 |

| 3 | CVE-2010-2743(Win32k) | Windows-Zero-Day | 권한 상승 | 사용자 → 관리자 권한 획득 |

| 4 | CVE-2010-3338(Task Scheduler) | Windows-Zero-Day | 권한 상승 / 지속성 | 시스템 권한 확보 및 실행 유지 |

| 5 | Step7 신뢰 모델 취약점 | ICS 설계 취약점 | 은폐 / 침투 | PLC 코드 변경해도 정상처럼 보이게 함 |

| 6 | S7 Protocol 인증 부재 | ICS 프로토콜 취약점 | 명령 주입 | 인증 없이 PLC 명령 실행 가능 |

| 7 | PLC RootKit & 데이터위조 | ICS 공격 기법 | 기만 / 은폐 | 정상 센서값 재생으로 공격 숨김 |

다음은 스턱스넷에 사용된 취약점 목록이다.

감염된 시스템은 특정 조건을 만족하는 산업 제어 환경을 탐지한 뒤, 원심분리기를 제어하는 PLC 코드를 실행해서 정상적인 제어 신호를 위조하는 동시에 실제 장비에는 비정상적인 명령을 전달하는 방식으로 교묘하게 작동했다.

원심분리기의 회전 속도를 주기적으로 급격하게 변화시켜 기계적 스트레스를 유발하고 동시에 모니터링 하는 스텝7 컴퓨터에 미리 저장해둔 데이터를 전송해서 정상적인 수치로 표시되도록 조작했다. 그 결과 관리자들은 모니터링 화면 상 이상 징후를 인지하지 못했다. 즉 물리적 파괴와 은폐가 함께 이루어지는 구조였고 단순한 시스템 교란이 아니라, 장비 자체를 손상시키기 위한 정밀한 공격이었다.

공격 결과 및 물리적 영향

이 작전은 2006년부터 2010년 초까지 진행된 것으로 알려져 있다. 그 결과 1000대 이상의 원심분리기가 손상된 것으로 추정된다. 원심분리기는 고속으로 회전하는 정밀 장비이기 때문에, 회전 속도가 반복적으로 변조될 경우 내부 구조에 치명적인 손상이 누적될 수밖에 없다.

문제는 이상 현상이 즉각적으로 드러나지 않았다는 점이다. 이란 측 모니터링 시스템에는 정상적인 운영 수치가 그대로 표시되었기 때문에, 현장에서 원인을 파악하기 어려웠다. 그 결과 장비 손상은 장기간에 걸쳐 누적되었고, 운영 인력 사이에서는 시스템 자체에 대한 의심과 혼란이 점점 커져갔다. 실제로 일부 기술자들이 해고되거나 교체되는 일이 발생했으며, 남은 인력들은 원심분리기를 목숨을 걸고 맨몸으로라도 지키라는 명령을 받기도 했다.

이 사례는 단순한 기술적 공격을 넘어, 시스템에 대한 신뢰 자체를 흔들었다는 점에서 의미가 있다. 물리적 이상이 발생하고 있음에도 불구하고 정상으로 보이는 정보가 지속적으로 제공되면서 문제의 원인을 내부의 실수나 관리 문제로 오인하게 만들었기 때문이다.

올림픽 게임 작전은 이전까지는 물리적 타격을 통해서만 가능했던 효과가 프로그래밍된 코드에 의해 동일하게 구현되었다는 점에서 사이버 공격에 대한 시각을 전환시킨 사례다. 이 작전에서 사용된 스턱스넷은 특정 산업 제어 환경만을 목표로 설계된 악성코드였다. 그러나 2009년 말에서 2010년 초 사이에 발생한 설계 오류로 인해 나탄즈라는 울타리에서 벗어나 전 세계로 확산되었다. 다만 실제 공격 기능은 나탄즈와 같은 특정 환경에서만 작동되도록 설계되어 있어 실질적인 피해는 발생하지 않았다.

이 공격은 이란의 핵 프로그램을 완전히 중단시키지는 못했지만, 일정 기간 개발 속도를 지연시키는 데에는 분명한 영향을 미쳤다.

위협 평가 및 시사점

올림픽 게임 작전은 사이버 공격이 단순한 정보 탈취나 시스템 교란을 넘어, 실제 물리적 인프라에 직접적인 영향을 미칠 수 있음을 보여준 사례다.

이 작전은 시스템이 외부 네트워크와 분리되어 있더라도 완전히 안전하다고 볼 수 없다는 점을 드러냈다. 물리적 매체나 내부자의 개입과 같은 경로를 통해 내부로 침투가 이루어질 경우, 에어갭 환경에서도 공격이 확산될 수 있기 때문이다.

또한 사이버 공격은 물리적 군사 작전을 수행하지 않고도 전략적 목표를 달성할 수 있는 수단으로 활용될 수 있다. 상대적으로 비용 부담이 낮으면서도 효과를 낼 수 있다는 점에서, 기존의 물리적 공격을 보완하거나 일부 상황에서는 대체하는 방식으로 발전하고 있다.

결국 이 흐름은 향후 사이버 공격이 단순한 시스템 교란을 넘어, 실제 인프라 파괴를 목표로 하는 방향으로 확대될 가능성을 보여주었다.

MITRE ATT&CK 기반 공격 체인 매핑

Initial Access

| Techniques (ID) | 설명 |

|---|---|

| T1091: Replication Through Removable Media | USB 매체를 통한 에어갭 환경 침투 및 악성코드 확산 |

Execution

| Techniques (ID) | 설명 |

|---|---|

| T1059: Command and Scripting Interpreter | Windows 환경에서 악성 코드 실행 |

Persistence

| Techniques (ID) | 설명 |

|---|---|

| T1053.005: Scheduled Task | Task Scheduler를 이용한 지속성 확보 |

| T1547: Boot or Logon Autostart Execution | 시스템 재부팅 이후 자동 실행 유지 |

Privilege Escalation

| Techniques (ID) | 설명 |

|---|---|

| T1068: Exploitation for Privilege Escalation | Win32k 취약점을 통한 관리자 권한 상승 |

Lateral Movement

| Techniques (ID) | 설명 |

|---|---|

| T1021.002: SMB/Windows Admin Shares | Print Spooler 취약점 등을 이용한 내부 확산 |

Defense Evasion

| Techniques (ID) | 설명 |

|---|---|

| T1027: Obfuscated Files or Information | 악성코드 난독화 |

| T1014: Rootkit | 커널/유저 모드 Rootkit 은폐 |

| T1553.002: Code Signing | 탈취된 인증서를 이용한 정상 파일 위장 |

| T1070: Indicator Removal | 공격 흔적 제거 |

Discovery

| Techniques (ID) | 설명 |

|---|---|

| T1082: System Information Discovery | 시스템 정보 수집 |

| T1518: Software Discovery | Step7 등 특정 소프트웨어 탐지 |

| T1135: Network Share Discovery | 네트워크 공유 및 Step7 환경 탐색 |

Command and Control

| Techniques (ID) | 설명 |

|---|---|

| T1008: Fallback Channels | 제한적인 외부 통신 채널을 통한 업데이트 및 데이터 전송 (핵심 기능 아님) |

ICS Manipulation

| Techniques (ID) | 설명 |

|---|---|

| T0801: Monitor Process State | PLC 상태 감시 |

| T0831: Modify Controller Logic | PLC 제어 로직 변경 |

| T0832: Manipulation of View | 정상 센서 데이터 재생을 통한 HMI 기만 |

| T0843: Program Download | PLC에 악성 코드 업로드 |

| T0873: Project File Infection | Step7 프로젝트 감염 및 변조 |

Impact

| Techniques (ID) | 설명 |

|---|---|

| T0847: ICS Process Manipulation | 물리 프로세스 직접 조작 |

| (ICS Impact) | 원심분리기 속도 변조 및 물리적 손상 |

에픽 퓨리 작전과 올림픽 게임 작전의 비교

“사이버 작전은 적을 교란하고, 방향을 잃게 하고, 혼란에 빠뜨리기 위해 지원적 역할로 수행되었다.”

– 미국 합동참모의장, 댄 케인 –

공격 환경은 어떻게 달라졌는가

올림픽 게임 작전이 수행되던 시기의 공격 환경은 제한적이고 통제된 구조에 가까웠다. 나탄즈 핵시설은 외부 네트워크와 분리된 에어갭 환경이었고, 공격자는 내부 침투를 위해 물리적 매체와 취약점을 결합하는 방식으로 접근해야 했다. 즉, 공격은 특정 시설 내부에 한정된 조건에서 정밀하게 설계·실행되었다.

반면 에픽 퓨리 작전이 전개된 환경은 훨씬 개방적이고 연결성이 높은 구조로 확인된다. 도시의 교통 카메라, 통신망, 모바일 네트워크와 같은 다양한 시스템이 공격의 대상이자 정보 수집 수단으로 활용되었으며, 물리적 전장과 정보 환경이 동시에 작동하는 조건이 형성되어 있었다.

이 차이는 사이버 작전이 더 이상 제한된 시스템 내부에서 수행되는 활동이 아니라, 광범위하게 연결된 환경 전체를 대상으로 이루어지는 형태로 변화했음을 보여준다.

영향의 범위는 어디까지 확장되었는가

올림픽 게임 작전에서의 영향은 주로 특정 산업 설비에 집중되어 있었다. 원심분리기의 물리적 손상과 핵 프로그램의 지연이라는 결과는 분명 전략적 의미를 갖지만, 그 영향은 나탄즈라는 제한된 공간과 기술적 시스템 내부에 머무르는 경향이 있었다.

반면 에픽 퓨리 작전에서는 영향의 범위가 물리적 시설을 넘어 정보 환경과 사회적 영역까지 확장된다. 공습과 동시에 통신망, 애플리케이션, 언론 플랫폼이 영향을 받으며 정보의 흐름이 교란되었고, 이는 단순한 인프라 피해를 넘어 사용자 인식과 사회적 안정성까지 영향을 미치는 형태로 나타났다.

즉, 사이버 공격의 효과는 특정 장비를 파괴하는 수준에서 벗어나, 정보 신뢰와 사회적 인식 구조 전체에 영향을 미치는 방향으로 확장되고 있다.

공격 방식은 어떻게 진화했는가

올림픽 게임 작전에서 사용된 스턱스넷은 특정 산업 제어 시스템을 정밀하게 겨냥한 악성코드였다. 공격은 장기간에 걸쳐 은밀하게 진행되었으며, 정상 동작으로 위장한 상태에서 장비에 물리적 스트레스를 누적시키는 방식으로 이루어졌다. 이는 높은 기술적 정밀성과 은폐성을 기반으로 한 단일 목표 중심의 공격이었다.

반면 에픽 퓨리 작전에서는 다양한 공격 방식이 복합적으로 결합된다. 장기간의 정보 수집을 통해 확보된 데이터는 정밀 타격의 기반으로 활용되었고, 디지털 플랫폼을 통한 메시지 조작과 정보 교란이 병행되었다. 공격은 단일 수단이 아니라, 정보 수집·분석·물리 타격·심리전이 하나의 흐름으로 연결된 형태로 나타난다.

결과적으로 에픽 퓨리 작전은 사이버 공격이 특정 기술에 의존하는 단일 작전에서 벗어나, 여러 요소가 결합된 복합적인 형태로 진화했음을 보여준다.

전장에 참여하는 주체는 어떻게 변화했는가

올림픽 게임 작전은 국가 주도의 비밀 작전으로, 미국과 이스라엘의 정보기관과 군 조직이 중심이 되어 수행된 것으로 알려져 있다. 작전의 기획과 실행, 통제는 모두 제한된 범위 내에서 이루어졌으며, 참여 주체 역시 명확하게 구분되는 구조였다.

반면 에픽 퓨리 작전에서는 국가뿐 아니라 다양한 비국가 행위자가 전장에 등장한다. 공습 직후 핵티비스트 집단이 빠르게 반응하며 공격과 주장을 확산시키고, 텔레그램과 소셜 미디어를 기반으로 느슨하게 연결된 개인들이 집단적 행동에 참여하는 구조가 형성된다.

이들은 정교한 군사 작전을 수행하지는 않지만, 정보 확산과 혼란 조성이라는 측면에서 전장의 범위를 확장시키는 역할을 한다. 현대전에서는 전장의 구성 주체가 국가에만 한정되지 않고, 다양한 형태의 참여자가 함께 작용하는 구조로 변화하고 있다.

앞서 살펴본 내용을 기준으로 두 작전을 비교하면 다음과 같이 정리할 수 있다.

| 구분 | 올림픽 게임 작전 | 에픽 퓨리 작전 |

|---|---|---|

| 공격 환경 | 에어갭 기반 ICS | 개방된 네트워크 + 도시 인프라 |

| 공격 대상 | 나탄즈 원심분리기 | 지도부 + 군사 인프라 + 정보 환경 |

| 공격 방식 | 단일 악성코드 기반 정밀 공격 | 정보 수집 + 공습 + 심리전 결합 |

| 물리적 영향 | 장비 손상 | 물리 타격 + 정보 혼란 동시 발생 |

| 작전 구조 | 장기 은밀 작전 | 동시다발 복합작전 |

| 참여 주체 | 국가 중심 (미국, 이스라엘) | 국가 + 핵티비스트 혼합 |

| 전장 개념 | 제한된 시설 내부 | 물리 + 사이버 + 인식 영역 |

종합 분석 및 시사점

올림픽 게임 작전과 에픽 퓨리 작전의 비교는 사이버 작전이 어떻게 변화해왔는지를 보여준다. 특정 시설을 겨냥하여 정밀한 파괴 수단으로 활용되던 사이버 공격이, 점차 물리적 작전과 결합되고 정보 환경까지 포함하는 방향으로 확장되고 있다.

이 변화는 전장의 개념 자체를 재정의한다. 전장은 더 이상 물리적 공간에 한정되지 않으며, 데이터와 네트워크, 그리고 그 위에서 형성되는 인식 영역까지 포함하는 형태로 확장된다. 또한 전쟁의 영향 역시 물리적 피해에 그치지 않고 정보 신뢰와 사회적 안정성까지 영향을 미치는 복합적인 양상을 보이는 것으로 분석된다.

결국 현대의 사이버 작전은 단순한 기술적 공격이 아니라 물리적 타격과 정보 환경 개입 그리고 다양한 행위자의 참여가 결합된 하나의 전장 운영 방식으로 이해할 필요가 있다.

“에픽 퓨리 작전으로 살펴보는 현대 사이버전의 양상” 시리즈를 마치며

에픽 퓨리와 올림픽 게임 작전은 사이버 작전이 어떻게 바뀌었는지를 보여주는 대표적인 사례다. 다만 두 작전은 출발점부터 다르다. 올림픽 게임 작전은 공개되지 않은 상태에서 진행된 비밀 사이버 작전이었다. 반면 에픽 퓨리는 미국과 이스라엘이 이란을 상대로 수행한 공식적인 군사 충돌의 일부로 수행된 작전이다.

나탄즈 핵시설을 겨냥한 올림픽 게임 작전은 에어갭 환경 내부 설비를 정밀하게 교란하는 데 집중됐다. 외부에서는 거의 드러나지 않았고, 내부에서 장비를 서서히 망가뜨리는 방식이었다.

에픽 퓨리는 그와 결이 다르다. 공습이 시작되는 순간부터 사이버 영역이 동시에 작동했다. 통신망이 흔들리고, 종교 애플리케이션이 메시지 유통 채널로 전환됐다. 정보 수집, 분석, 심리전, 그리고 핵티비스트 활동이 물리적 타격과 같은 시간선 위에서 움직였다. 전통적인 군사 작전 위에 사이버 작전이 덧붙는 구조가 아니라, 처음부터 함께 설계된 형태에 가깝다.

전장의 범위도 달라졌다. 전쟁의 성패를 가르는 기준에서 물리적 피해는 지금도 가장 직접적이고 중요한 요소지만 최근에는 그것만으로 상황을 설명하기 어려워졌다고 생각한다. 어떤 정보가 퍼졌고, 그 정보가 사람들의 판단과 대응 방식에 어떤 영향을 줬는지가 작전의 효과를 좌우하는 경우가 있었기 때문이다. 이미 전장은 데이터와 정보 환경까지 포함하는 방향으로 넓어지고 있다.

참고자료

- Operation “Olympic Games.” Cyber-sabotage as a tool of American intelligence aimed at counteracting the development of Iran’s nuclear programme

- Natanz

- Wikipedia - Stuxnet

- New Book Claims President Obama Ordered Stuxnet Attack On Iran

https://www.eweek.com/security/new-book-claims-president-obama-ordered-stuxnet-attack-on-iran

- Iran has tripled installations of high-tech machines at nuclear plants, diplomats say

- 인류의 종말은 사이버로부터 온다, 니콜 펄로스 지음